Cyber Resilience Act Nedir?

Avrupa Birliği, dijital ürün güvenliğini sistematik bir çerçeveye oturtmak amacıyla Cyber Resilience Act'i (CRA) hayata geçirdi. Yönetmelik, Ekim 2024'te Avrupa Birliği Resmi Gazetesi'nde yayımlandı ve aşamalı yürürlük takvimi işlemeye başladı.

CRA'nın kapsamı geniş tutuldu: İnternete bağlanabilen veya başka bir cihazla etkileşime girebilen tüm ürünler bu yönetmelik kapsamında değerlendiriliyor. Akıllı ev cihazlarından endüstriyel yazılım bileşenlerine, oyuncaklardan tıbbi donanıma kadar pek çok ürün kategorisi CRA'nın doğrudan muhatabı haline geliyor.

Yönetmeliğin temel hedefi, ürünlerin piyasaya sürülmesinden önce siber güvenlik gerekliliklerini karşılaması ve üreticilerin ürünün tüm yaşam döngüsü boyunca bu sorumluluğu taşımasını sağlamak. Bu, 'güvenli tasarım' (security by design) yaklaşımını yasal zorunluluk haline getiriyor.

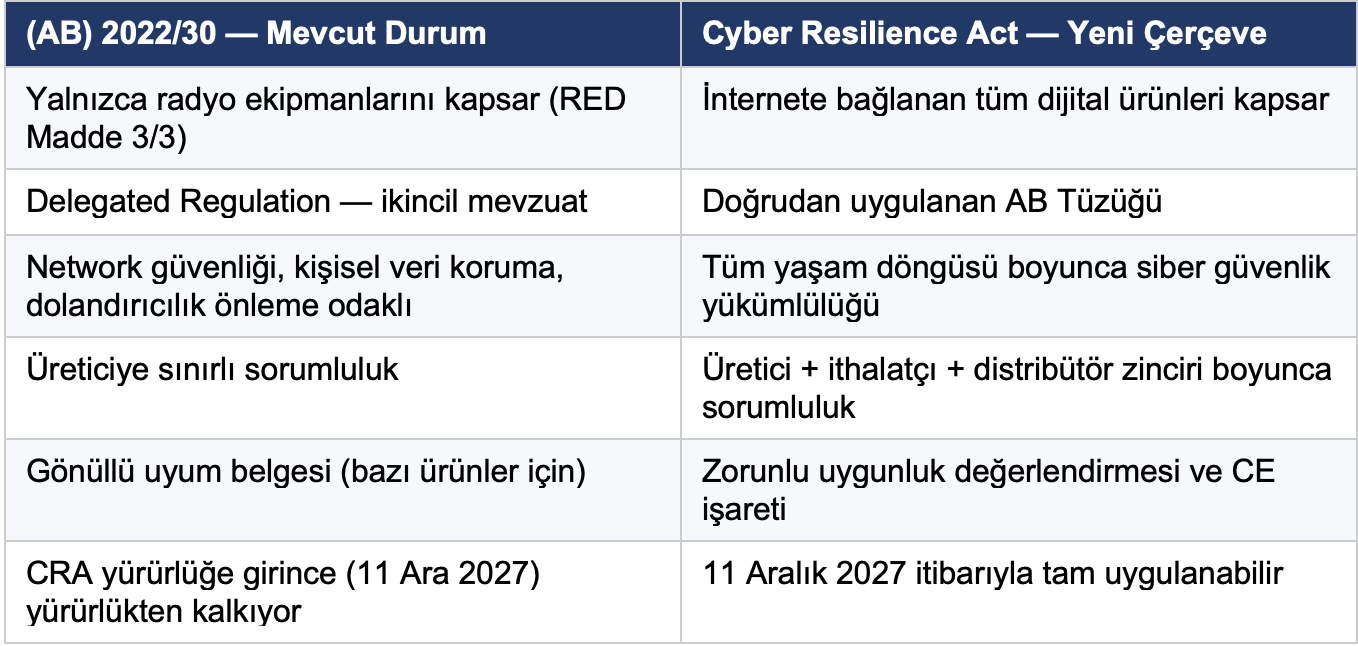

Ne Değişiyor? RED 2022/30 ile CRA Karşılaştırması

Avrupa Komisyonu'nun hazırladığı 2022/30 sayılı Delegated Regulation, 2014/53/AB Telsiz Ekipmanları Direktifi (RED) kapsamında ağa bağlanabilen radyo ekipmanları için siber güvenlik yükümlülükleri getiriyordu. CRA'nın tam uygulamaya girmesiyle bu tüzük yürürlükten kalkacak.

Bu geçiş yalnızca teknik bir mevzuat güncellemesi değil; kurumların ürün geliştirme, tedarik zinciri yönetimi ve uygunluk süreçlerini baştan ele almasını gerektiren yapısal bir dönüşüm.

Kimler Etkileniyor?

CRA'nın etki alanı ilk bakışta yalnızca donanım üreticilerini kapsıyormuş gibi görünse de yönetmelik çok daha geniş bir paydaş kitlesini doğrudan muhatabı alıyor.

Donanım Üreticileri

AB pazarına ağa bağlanan herhangi bir ürün sunan üreticiler —Türkiye'deki dahil— CRA kapsamına giriyor. Bu grubun yükümlülükleri en kapsamlı olanı: ürün tasarımında 'security by design', açıklık yönetimi (vulnerability disclosure), güvenlik güncellemelerinin en az 5 yıl boyunca sağlanması.

Yazılım Geliştiriciler

Bağımsız yazılım ürünleri (standalone software) ve bir donanıma entegre yazılımlar ayrı kategorilerde değerlendiriliyor. Kurumsal ERP, endüstriyel kontrol sistemleri, mobil uygulamalar gibi ürünler de kapsam içinde. Açık kaynak yazılımlar belirli koşullar altında muaf tutulabiliyor, ancak ticari bağlamda kullanılan açık kaynak bileşenler yeniden değerlendirmeye tabi.

İthalatçılar ve Distribütörler

AB'ye ürün ithal eden veya dağıtan kuruluşlar, üreticinin CRA gerekliliklerini karşıladığını doğrulamak ve belgelerini talep etmekle yükümlü. Bu, tedarik zincirinde yeni bir due diligence yükümlülüğü yaratıyor.

Hizmet Sağlayıcılar ve Entegratörler

Doğrudan CRA'nın muhatabı olmasalar da müşteri portföylerindeki üreticilere ve ithalatçılara destek sağlayan danışmanlık, test ve sertifikasyon şirketleri dolaylı olarak etkileniyor. Bu alanda hizmet veren kuruluşlar için yeni iş fırsatları da doğuyor.

Kapsam Dışında Tutulan Alanlar

• Askeri ve milli güvenlik amaçlı ürünler

• Tıbbi cihazlar (ayrı mevzuat kapsamında — MDR/IVDR)

• Havacılık ekipmanları

• Motorlu taşıtlar (ayrı type-approval çerçevesi)

• Ticari bağlamda kullanılmayan açık kaynak yazılımlar

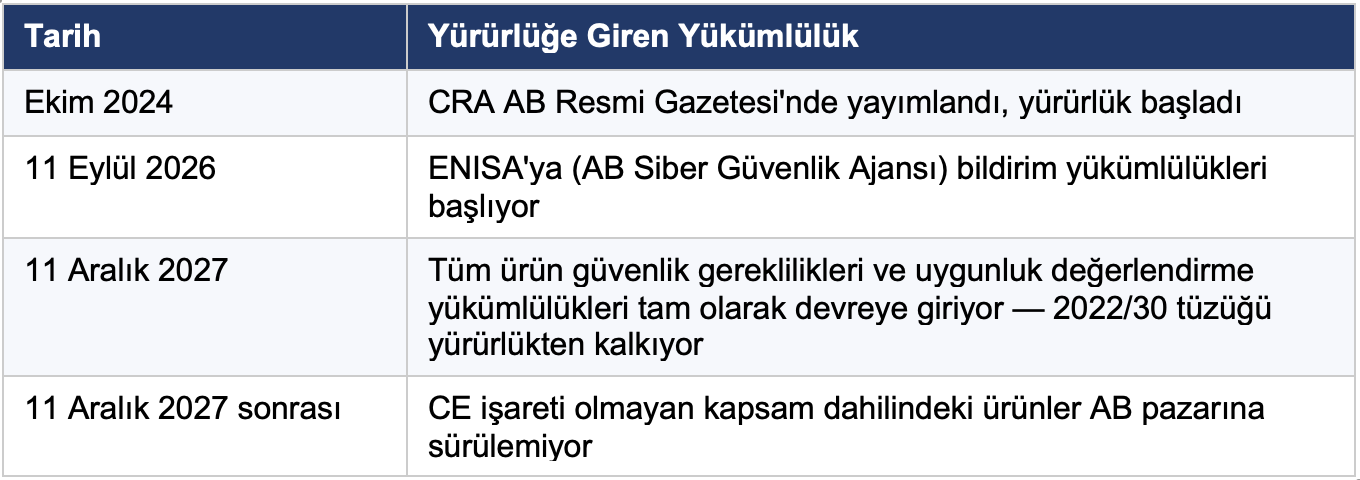

Kritik Tarihler: 2024–2027 Zaman Çizelgesi

CRA aşamalı bir yürürlük takvimi öngörüyor. Her aşama farklı yükümlülükler getiriyor; tek tarihe odaklanmak eksik bir hazırlık anlamına geliyor.

Bu takvim göz önüne alındığında üreticiler için fiili hazırlık penceresi 2024 sonu ile 2026 başı arasında. Ürün portföyü büyük olan kurumlar için bu süre oldukça dar.

Kurumlar Ne Yapmalı?

Aşağıdaki aksiyon planı, CRA'ya hazırlık sürecini üç zaman dilimine ayırıyor. Her kurum kendi ürün portföyüne ve mevcut uyum olgunluğuna göre önceliklendirme yapmalı.

Hemen (0–3 Ay): Kapsam ve Boşluk Analizi

• Ürün envanteri çıkarın: Hangi ürünleriniz CRA kapsamında? Ağa bağlanan, veri işleyen veya başka cihazlarla etkileşime giren her ürünü listeleyin.

• Risk kategorisini belirleyin: CRA ürünleri 'varsayılan' ve 'kritik' olmak üzere ikiye ayırıyor. Kritik ürünler (Sınıf I ve II) zorunlu üçüncü taraf değerlendirmesine tabi.

• Mevcut güvenlik olgunluğunu ölçün: IEC 62443, ISO/IEC 27001, ETSI EN 303 645 gibi mevcut standartlara uyumunuz CRA geçişini kolaylaştıracak. Hangi kontroller eksik?

• Hukuki danışmanlık alın: Özellikle tedarik zincirindeki sözleşmeler gözden geçirilmeli; üretici ve distribütör yükümlülükleri netleştirilmeli.

Kısa Vadeli (3–12 Ay): Süreç ve Teknik Hazırlık

• Security by design süreçlerini entegre edin: Ürün geliştirme yaşam döngüsüne (SDLC) güvenlik gerekliliklerini yerleştirin. Tehdit modellemesi, güvenli kod geliştirme standartları, penetrasyon testi süreçleri kurulmalı.

• Güvenlik açığı yönetim politikası oluşturun: CRA, üreticilerin aktif olarak güvenlik açıklarını izlemesini ve belirli süreler içinde yanıt vermesini zorunlu kılıyor. PSIRT (Product Security Incident Response Team) yapısı kurulabilir.

• Teknik dokümantasyonu güncelleyin: CE işareti için teknik dosya hazırlığı, uygunluk beyanı ve kullanım ömrü boyunca güvenlik güncelleme taahhütleri belgelenmeli.

• Tedarik zincirini değerlendirin: Kullandığınız üçüncü taraf yazılım bileşenleri ve donanım tedarikçilerinin CRA uyumu sorgulanmalı. SBOM (Software Bill of Materials) oluşturulması öneriliyor.

Orta Vadeli (12–30 Ay): Uygunluk Değerlendirme ve Sertifikasyon

• Uygunluk değerlendirme yolunu seçin: Düşük riskli ürünler için kendi kendine beyan (self-declaration) mümkün; kritik ürünler için onaylanmış kuruluş (notified body) değerlendirmesi zorunlu.

• Onaylanmış kuruluşlarla erken iletişime geçin: Avrupa'daki notified body kapasitesi sınırlı, 2027'ye yakın yoğunluk beklenebilir. Süreç başlatmak için 2025-2026 penceresi kritik.

• TÜRKAK akreditasyonunu takip edin: TÜRKAK'ın CRA uyumlu akreditasyon çerçevesi güçlendikçe yerli test ve belgelendirme seçenekleri genişleyecek. Bu gelişmeleri yakından izleyin.

• Çalışan yetkinliğini geliştirin: Ürün güvenliği, güvenli yazılım geliştirme ve CRA hukuki gereklilikleri konusunda iç eğitim programları hayata geçirin.

Üst Yönetim İçin;

CRA bir IT projesi değil, kurumsal bir dönüşüm programıdır.

2027 son tarihi görece yakın; hazırlık penceresi fiilen 2025 sonu ile kapanıyor.

AB pazarına erişim sürdürülmek isteniyorsa bu süreç ertelenebilir değil.

Hazırlığa şimdi başlamak, sertifikasyon yoğunluğu döneminde rekabet avantajı sağlar.

TÜRKAK Geçişi ve Türk Üreticiler İçin Ne Anlama Geliyor?

Türk Akreditasyon Kurumu (TÜRKAK), CRA sürecinde Türk ihracatçılar için kritik bir köprü işlevi görecek.

Akreditasyon Yapısının GüncellenmesiUygunluk Değerlendirme Kuruluşları'nın (UDK) CRA gerekliliklerini karşılaması için akreditasyon kriterleri güncelleniyor. Bu, Türk test ve belgelendirme kuruluşlarının AB'de geçerli sertifikasyon hizmeti verebilmesinin önünü açıyor.

UDK Teknik Yeterliliği

UDK'ların CRA kapsamındaki ürün kategorilerinde test ve değerlendirme yapabilmesi için teknik yeterlilik genişletme süreçleri başlatılıyor. Bu süreç tamamlandığında Türk kuruluşlar, Avrupa'ya gitmeden yerli akreditasyon hizmetinden yararlanabilecek.

Cyber Resilience Act, AB'nin siber güvenlik mevzuatını ürün odaklı bir çerçeveye taşıyan en kapsamlı düzenleme. RED kapsamındaki 2022/30 tüzüğünün kalkması teknik bir mevzuat temizliği gibi görünse de pratikte üreticiler, ithalatçılar ve yazılım geliştiriciler için ciddi hazırlık yükümlülükleri doğuruyor.

11 Aralık 2027 tarihi, çoğu kurum için makul bir hazırlık süresi gibi görünebilir. Ancak ürün geliştirme döngüleri, sertifikasyon süreçleri ve tedarik zinciri değerlendirmeleri göz önüne alındığında fiili pencere çok daha dar. Hazırlık sürecini bugün başlatmak, 2026-2027 döneminde ciddi bir rekabet avantajı anlamına geliyor.

GRCx olarak bu sürecin gelişmelerini, TÜRKAK akreditasyon güncellemelerini ve sektörel etki analizlerini yakından takip etmeyi sürdüreceğiz.